Последнее время новости на тему цифровой безопасности приобрели характер фронтовых сводок. Регулярно поступают сообщения о новых жертвах хакерских атак. Суммы ущерба растут с космической скоростью.

Кроме финансовых потерь уже зафиксирована первая человеческая жертва хакеров: в Германии из-за вызванных атакой перебоев в работе оборудования в одной из больниц не удалось спасти пациентку.

Разбираемся, как уменьшить риски и защититься от злоумышленников, вместе с руководителем IT-отдела ГК «Аривист» Андреем Кузьминым.

По данным Chekpoint, с начала 2021 количество пострадавших организаций увеличивается на 9% в месяц. В 2020 году, по сравнению с 2019 г., средняя сумма ущерба утроилась. Из пострадавших в 2021 году можно назвать производителя компьютерных систем Acer: компании была предъявлена сумма выкупа 50 млн долларов.

Одним из заблуждений является то, что хакеры используют сложные программные комплексы для проникновения в локальные сети организаций через уязвимости в IT-сервисах. Конечно, такие атаки проводятся, и последним ярким подтверждением является огромное число пострадавших в результате атак через использование уязвимости в почтовом сервере Microsoft Exchange. Но все же намного чаще, по некоторым оценкам до 90%, атаки начинаются с человека, так как это дешевле, проще, и атакующим проще замести следы.

В первую очередь атаки совершают ради денег. Основными видами денежных потерь для жертв являются прямые выплаты и вывод средств.

Прямые выплаты — это средства, которые придется заплатить вымогателям за шантаж, например, за обещание предоставить ключ для восстановления зашифрованных ими данных, отказ от публикации украденных у вас документов.

Суммы выкупа достигают многомиллионных значений — последствия шифрования данных для жертвы могут быть катастрофическими. Надо понимать, что могут быть зашифрованы не только документы, но и базы данных, например 1С, и сервера, обеспечивающие доступ к IT-системам. В результате пострадавшее предприятие может оказаться лишенным всех своих данных и не сможет функционировать, как минимум, продолжительное время.

За 2020 год злоумышленники осознали эффективность шантажа репутационными потерями, в результате публикации как собственно факта утечки, так и публикации похищенных документов. Для этого они плотно работают со СМИ, чтобы как можно шире освещать происшествия.

Вторым вариантом является вывод средств по подложным документам. В этом случае злоумышленники постараются остаться незамеченными.

В локальной сети предприятия, на подходящий для этого компьютер будет установлено шпионское ПО, и в нужный момент работающему на этом компьютере сотруднику будет прислан счет с подложными реквизитами. В результате денежные средства будут перечислены мошенникам.

Если от шифрования поможет нормально работающая система резервирования данных, то от воровства данных она не спасет.

Виды вредоносного программного обеспечения:

— ransomware — программное обеспечение для шифрования данных в локальной сети жертвы;

— extortionware — программное обеспечение для воровства информации, которое последнее время часто комбинируется с шифрованием;

— malware — шпионское ПО для атак с целью вывода денег по подложным документам.

Для установки вредоносного ПО на компьютер злоумышленники прибегают к разнообразным, основанным на методах социальной инженерии, способам. К примеру, мошенники могут при телефонном звонке представится сотрудником из отдела техподдержки и получить данные для доступа к компьютеру, что стало проще при переходе компаний на удаленную работу. Также, могут в письме дать ссылку на специально подготовленный фальшивый сайт или прислать документ с внедренным зловредом.

Утечки

Для придания убедительности телефонным звонкам и письмам преступники используют данные из утечек. Последней скандальной утечкой была публикация 553 млн учетных записей по 106 странам, в результате которой стали доступны такие данные как ФИО, телефонный номер, e-mail, семейное положение. Air India подтвердила утечку данных (паспорта и номера кредитных карт) 4.5 млн пассажиров со всего мира.

Обладая такого рода информацией, можно составить убедительные послания, что у получателя не возникнет сомнений в происходящем.

Как защититься от фишинга:

Письма (все адреса в примерах вымышленные*)

При получении писем при малейших сомнениях следует уделить внимание адресу отправителя. Соответствует ли текстовая и адресная часть, например sberbank.security@mail.ru. Такого рода письма следует игнорировать, никаких вложений в таких письмах открывать не надо и по ссылкам в них не переходить.

Ссылки

Следует посмотреть на левую часть присланного адреса, если вам предлагается перейти на страницу вашего «Ультрасупер*» банка: login.payment.ultra-superbank.ru.redirections.lbncdx.ru. Такая ссылка отошлет вас не в банк, а на страницу преступников на lbncdx.ru.

Ссылка может быть и более сложной, например: login.payment.ultra-superbank.ru.redirections.lbncdx.ru?clientbase=cabinet.ultra-superbank.ru. Здесь для маскировки к адресу добавлены параметры, изображающие знакомый адрес.

Если вам предлагается перейти на такую длинную и непонятную ссылку, это уже повод задуматься. Обычно, злоумышленники настаивают на срочной необходимости действий. Для того чтобы убедиться в том, что вам предлагают в письме, перейдите на сайт самостоятельно, а не по ссылке.

Если вам с неизвестного номера звонит или пишет в мессенжере сотрудник техподдержки, лучше перезвоните в техподдержку сами.

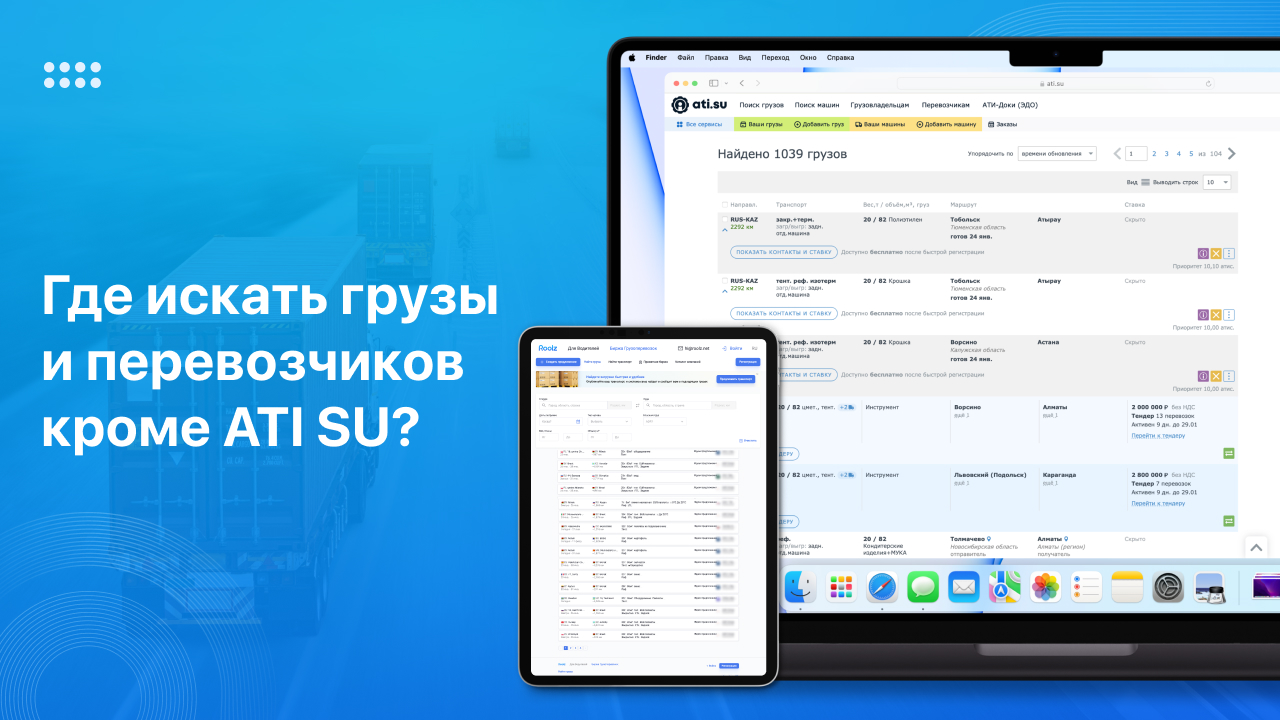

Сервисы проверок ссылок:

Пароли

Категорически недопустимы пароли менее 8 символов, пароли из обычных слов, телефонных номеров, и т.п.

Помните, что не следует использовать один пароль на разных сервисах, ведь в случае утечки в одном их них, злоумышленники попытаются использовать доставшийся им пароль и на других сервисах. К сожалению, когда вы об этом узнаете, будет уже поздно.

По этой же причине не следует использовать псевдоразные пароли, то есть пароли, соответствующие какой-либо схеме, например: myP@ssw0rd0, myP@ssw0rd1 и т.д. Злоумышленники давно знают о таких фокусах.

В связи с утечками данных, о которых вы можете не знать, следует регулярно менять пароли. При утере, телефона или ноутбука, стоит считать все пароли утекшими и срочно их менять.

При возможности, следует использовать двухфакторную авторизацию, т.е. подтверждение пароля кодом по СМС. Хотя это и не является 100%-ной гарантией, но отсекает существенную часть атак.

Следует с особой осторожностью пользоваться интернетом в публичных сетях, кафе, поездах и других общественных местах из-за возможности перехвата соединений. Помните, что преступники могут просто подглядывать за вашими действиями на компьютере со следующего ряда сидений в самолете или поезде.

Обращайте внимание, чтобы работа шла по протоколу https.

Это несложный для обычного пользователя набор советов, который может снизить риск утечки информации разных масштабов. Но надеяться на то, что ситуация измениться в лучшую сторону, все равно не приходится.